Patrik Sulander

- Ensimmäiseksi asensin Kalin ja Ubuntun virtaalikoneet Virtualboxiin. Sitten kotitehtäviin.

A) Hanki kutsu HackTheBoxiin.

Loin käyttäjän onnistuneesti, tehtiin tunnilla.

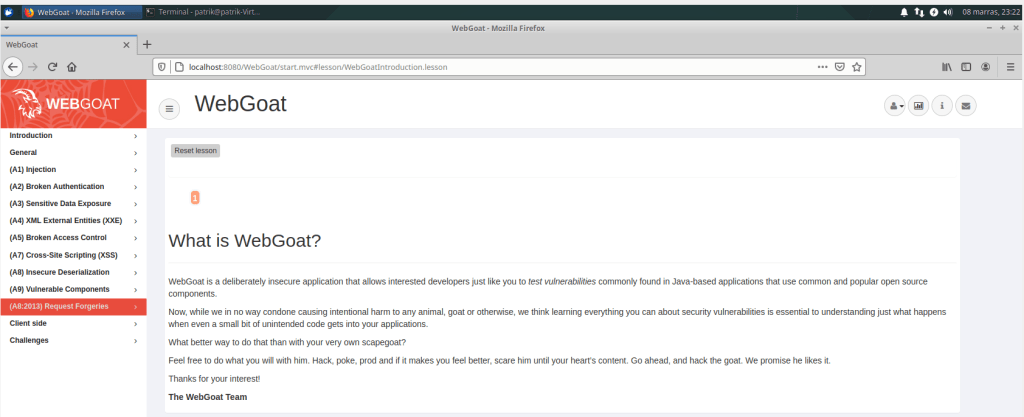

B) Asenna WebGoat ja kokeile, että pääset kirjautumaan sisään

- Käytin kyseisiä komentoja tässä järjestyksessä. Ensiksi päivitin ubuntu koneen ja sen jälkeen webgoatin asennus –>

- sudo apt-get update

- sudo apt-get -y install openjdk-11-jre ufw

- sudo ufw enable

- wget https://github.com/WebGoat/WebGoat/releases/download/v8.0.0.M26/webgoat-server-8.0.0.M26.jar

- java -jar webgoat-server-8.0.0.M26.jar

- Avasin selaimen –> http://localhost:8080/WebGoat/

8. Pääsin sisään onnistuneesti.

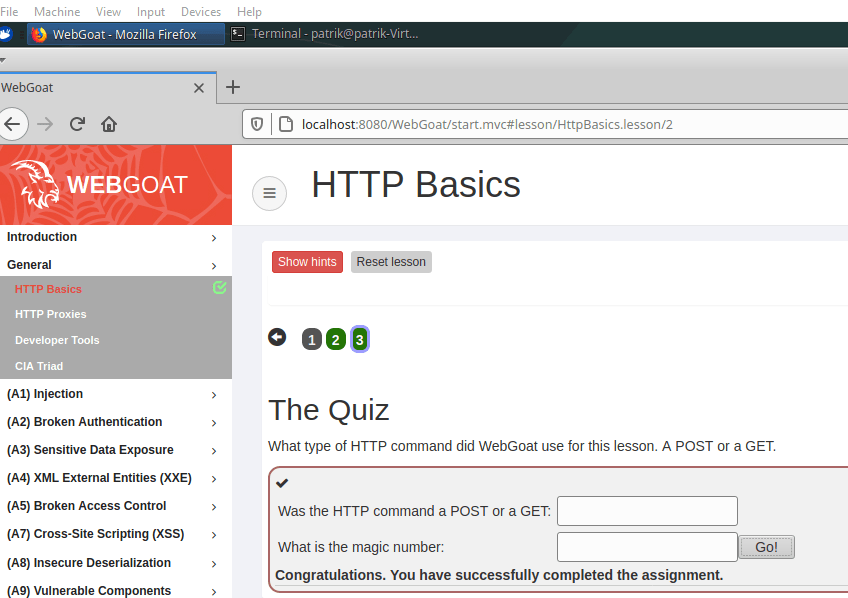

c) Ratkaise WebGoatista tehtävät “HTTP Basics”, “Developer tools”, “CIA Triad” ja “A1 Injection (intro)”. Katso vinkit alta.

- HTTP Basics, tämä osio oli varsin nopea tehdä.

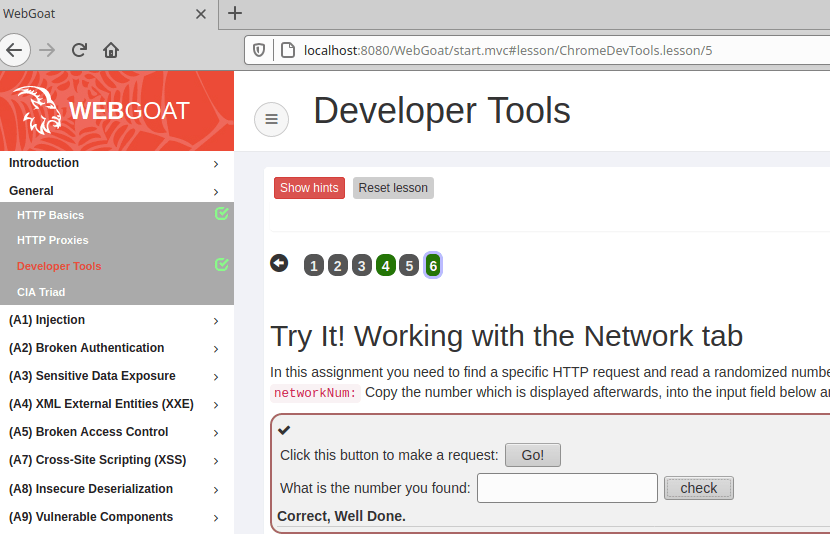

2. Developer Tools, pakko myöntää etten ole ikinä ennen käyttänyt kyseistä network tabia, hyvin yksinkertaistettu osio, ei ongelmia.

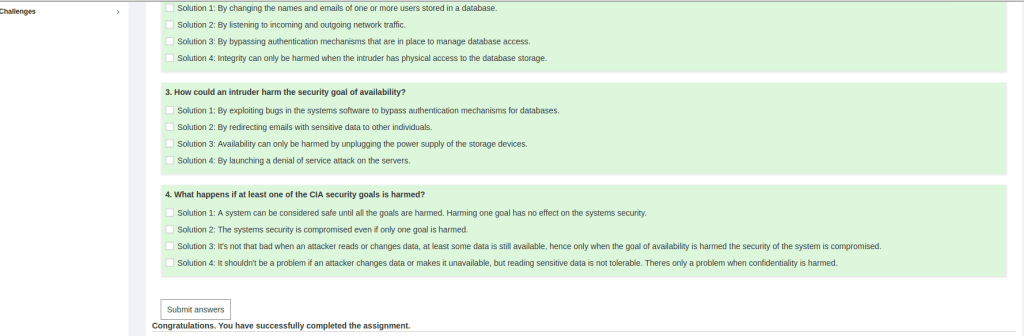

3. CIA Triad, tärkeää kertausta turvallisuusasioista.

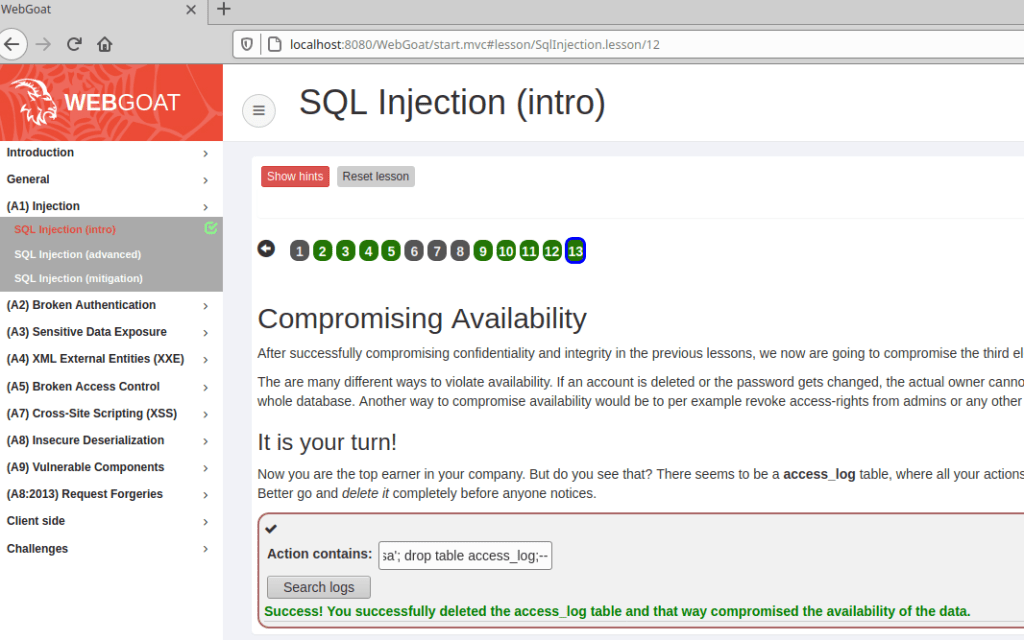

4. A1 Injection (intro), selvästi vaikein osio itselle ja eniten aikaa vievä. Onneksi tehtiin parin kaverin kanssa niin he myös auttoivat ymmärtämään enemmän mitä ollaan tekemässä. Näitä tehtäviä pitää tehdä vielä lisää.

d) Kuuntele jokin maksuvälineisiin liittyvä jakso Darknet Diaries -podcastista. Kuvaile tiiviisti tämä murto ja peilaa sitä Mika Raution esitykseen “Stealing your payment card data”. Voit hakea lisätietoa tapauksesta myös muista lähteistä. (Tässä d-kohdassa ei tarvitse tehdä mitään teknistä harjoitusta, vain kirjoitettu vastaus. Ei tarvitse tavoitella kirjallisuuden Finlandiaa, tiivis vastaus riittää). Vinkki: AntennaPod on hyvä kännykkäohjelma podcastien kuunteluun.

EP32 – The Carder

2007 varastettujen pankkikorttien ostaminen tapahtui “liberty reserven” (sähköinen valuutta) sen avulla voitiin suorittaa kauppoa ilman liaallisten tietojen vaihtamista. Vielä silloin Bitcoin ei ollut keskuudessa.

Varastettujen pankkikorttien arvo voi olla monia satoja euroja. Ensimmäiseksi ostaja lähettää rahat ja kertoo mitä haluaa, sitten myyjä lähettää kortin tiedot. Korttien arvo vaihtelee todella paljon, riippuen missä asuu ja paljonko kortista saa irti.

USA:n salainen palvelu on todella kiinnostunut näistä kauppiaista ja ihan sama missä päin maailmaa kortteja varastetaan tai käytetään väärin, niin he varastavat rahaa amerikkalaisilta yrityksiltä. Salainen palvelu kiinnostui todella suositusta myyjästä, nCux. He alkoivat selata hänen edeltäviä tapahtumia esimerkiksi foorumeilta. He saivat selville kyseisen tunnuksen kuuluvan Roman Selezneville Venäjältä (tässä ei kerrota miten he saivat selville tunnuksen käyttäjän). Pian nCux saikin selville että häntä jahdataan ja siirty täysin pimentoon. Kortteja ei enään myyty. Huhtikuussa 2010 korttien myynti sivuston omistaja pidätettiin ja salainen palvelu sai lisätietoja nCuxista. Venäjän valtio ei suostunut auttamaan tässä asiassa yhtään. Salainen palvelu seurasi myös toista sivustoa ja huomasivat siellä uuden nimen joka sai heidän mielenkiinnon, Track2. Yhdistämällä eri korttihuijaus tapauksia ne aina yhdistyivät Track2:seen. Salainen palvelu voi pyytää oikeutta Yahoo:lta sähköpostien katsomiseen tietyltä henkilöltä. He saivatkin luvan vilkaista kansioita osotteista, joita on käytetty kahden eri korttimyyntisivustolle rekisteröintiin. Sähköpostissa sanottiin Paypal käyttäjän kuuluvan Roman Seleznev (sama nCux), joka oli vuosia ollut pimennossa. Nyt he tiesivät että Track2 ja nCux olivat yksi ja sama henkilö, hän oli vain muuttanut nimeään Venäjän valtion varoituksen auttamana.

Etätyöpöytä -yhteyden (remote desktop) ja brute forcen avulla Ncux pääsi tuhansiin koneisiin kiinni. Jos koneessa suoritettiin mitään pankkikorttiprosesseja hän asensi malwaren koneille, joiden avulla hän sai omalle palvelimelle korttien tietoja. Suurin osa koneista träkättiin ravintoloihin. Kaikkialla käytettiin samaa malvarea. Monissa ravintoloissa malware oli ollut koneella kuukausia, vasta kun salainen palvelu saapui paikalle huomattiin haittaohjelman olemassaolo. 2011 salainen palvelu oli saanut tarpeeksi todisteita Romanin rikoksista, ongelmana oli Venäjä. He saivat selville, että hänen isänsä oli korkealle arvostettu poliitikko, joka pystyi suojella poikaansa. Yhdessä pisteessä kahden Romanin sivuston kautta oli myynnissä yhteensä 747.000 eri pankkikorttia (2.4 miljoonaa dollaria viikossa). Salainen palvelu träkkäsi Romanin sähköpostin avulla hänet Marokkosta lomalla. Yhtäkkiä tapahtui räjähdys hänen ollessa syömässä vaimonsa kanssa, 15 ihmistä kuoli, kyseessä oli itsemurha pommitus. Roman selvisi, mutta molemmat hänen sivustonsa suljettiin vähän myöhemmin. Loppujen lopuksi salainen palvelu sai hänet kiinni Malediiveillä lomaillessa. Ensimmäisellä yrittämällä he pääsivät Romanin kannettavalle sisälle (salasana oli butthole). Hän sai 27 vuoden tuomion pitkän oikeusprosessin jälkeen (hän ei myöntänyt syyllisyyttä). Salainen palvelu sai tiedot 1.7 miljoonasta pankkikortista ja 400 ravintolasta. Melkein kaikkien ravintoloiden selitys remote desktopin käyttöön oli IT-tuki, he tarvitsivat sitä ja suurimmassa osassa ravintoloista IT-tuki oli käyttänyt samaa salasanaa.

Lähteet:

Luettu 8.11.2020:

https://darknetdiaries.com/transcript/32/

Luettu 8.11.2020:

http://terokarvinen.com/2020/remote-learning-tools-for-my-courses/

Luettu 8.11.2020:

Luettu 8.11.2020:

http://terokarvinen.com/2020/install-webgoat-web-pentest-practice-target/

Luettu 8.11.2020: